net-it.de

net-it.de |

|

Network address translation (NAT / Masquerading) auf der Netzwerkebene

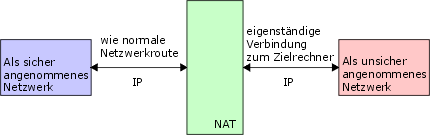

Network Address Translation (NAT) wird verwendet, um IP-Adressen aus einem internen Netzwerk in weniger oder nur eine externe IP-Adresse eines anderen Netzwerkes zu übersetzen. 1-zu-N-NAT übersetzt N interne Adressen in eine externe (Masquerading/PAT), N-zu-M-NAT übersetzt M interne Adressen in N externe, wobei man die Zahl der verfügbaren externen Adressen statisch oder dynamisch begrenzen kann. Bei der dynamischen Zuordnung löst z.B. ein Router oder eine Firewall diese nach einer gewissen Zeit wieder auf, um nicht alle externen IP-Adressen zu belegen. 1-zu-N-NAT trifft man bei sehr vielen Access-Router-Produkten für den Heim- oder Kleinunternehmensbereich an. N-zu-M-NAT ist eine Funktion entsprechend teurerer Router für z.B. ein großes Unternehmensnetzwerk. Durch den Eintrag als Standardgateway in den Eigenschaften des TCP/IP-Protokolls auf dem Quellrechner werden alle Pakete zur NAT Firewall gesendet. Diese baut mit ihrer zweiten IP-Adresse aus dem anderen Netzwerk heraus eine eigenständige Verbindung zum Zielrechner auf. Dazu wird zunächst ein Eintrag in eine Verbindungstabelle (NAT table) geschrieben, der sicherstellt, das die Antworten des Zielrechners zum richtigen Quellrechner zurückgeschickt werden. Beim Durchgang der IP-Pakete durch die NAT Firewall werden in beiden Richtungen die Quell- bzw. Zieladressen der Pakete umgeschrieben. Dadurch sieht es für den Quellrechner so aus, als bestünde eine direkte Verbindung zum Zielrechner. Der Zielrechner seinerseits hat nur eine direkte Verbindung mit der NAT Firewall - die Anfragen scheinen nur von ihr zu kommen. Da bestimmte Transportprotokolle (z.B. aktives FTP) eingehende Verbindungen erfordern, müssen NAT Firewalls diese mit speziellen Algorithmen oder mittels Anleihen beim SPI sicherstellen. NAT arbeitet auf der Netzwerkebene (IP) und ist daher unabhängig von Anwendungen oder Betriebssystemen einsetzbar. |

zuletzt geändert am 21.10.2003: joerg trawinski |

|

|

© 2003 net-it.de impressum |